01 범죄의 역사로 보는 보안

1.1 Preview

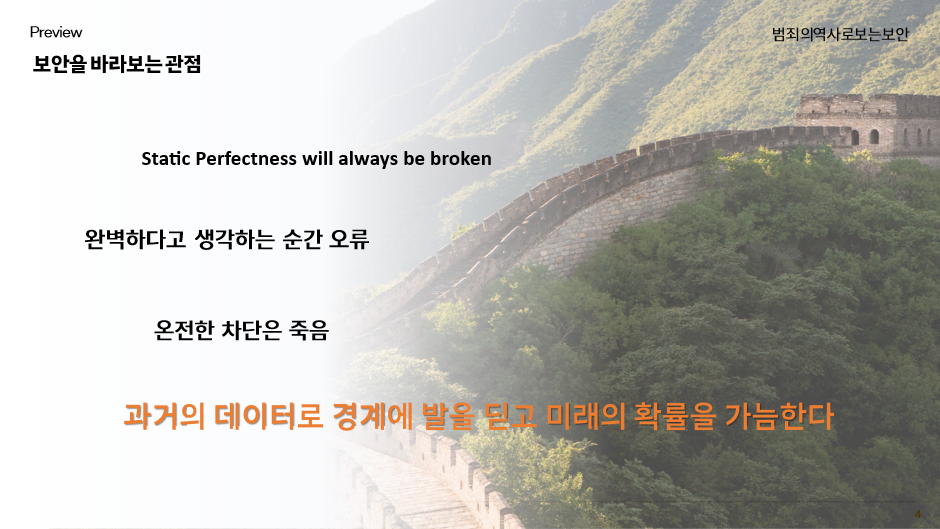

만리장성은 기본 철학부터 실패였다.

중국의 만리장성은 수천 km에 걸쳐 세워진 거대한 방벽이었지만, 결국 새로운 전략과 적응적 공격 앞에서는 완벽한 방어막이 될 수 없었습니다.이는 오늘날 보안에도 똑같이 적용됩니다. ‘완벽한 차단’이라는 환상은 곧 오류를 낳고, 고정된 방어는 언젠가 무너질 수밖에 없습니다. 따라서 진정한 보안은 견고한 벽을 세우는 데 그치지 않고, 과거의 데이터를 바탕으로 미래 위협을 예측하며 끊임없이 진화하고 적응하는 능력에 있습니다.

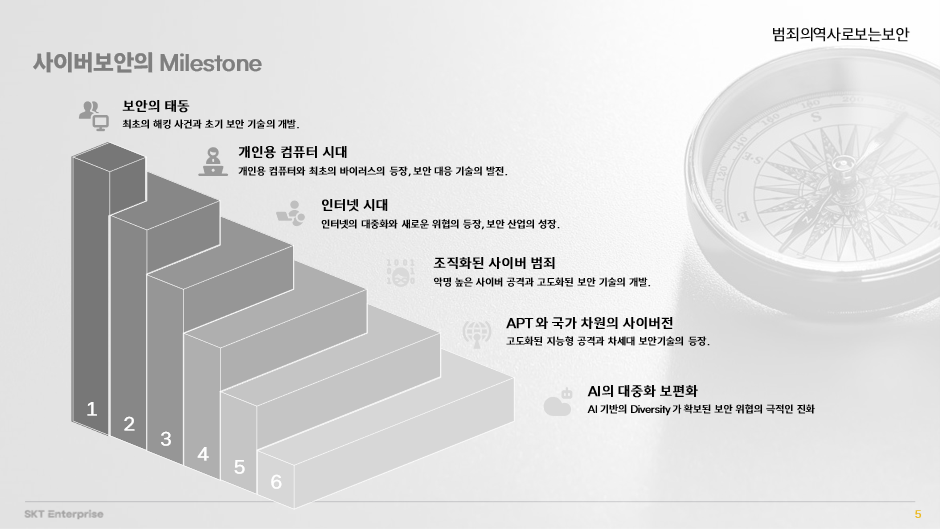

1.2 사이버보안의Milestone

범죄의 역사라는 관점을 통해 사이버보안의 진화를 단계적으로 정리해보면, 보안은 다른 기술보다 가장 빠르게 진화해 왔습니다.

초기 해킹 사건과 함께 보안 기술이 태동하였고, 개인용 컴퓨터의 확산은 바이러스와 같은 악성코드의 등장을 촉발하여 백신 중심의 대응이 발전하였습니다. 인터넷 대중화 시기에는 피싱, DDoS, 웹 취약점 등 새로운 위협이 범람하며 보안 산업이 성장하였습니다. 이후 금전적 동기를 가진 조직화된 사이버 범죄가 생태계를 이루었고, 국가 차원의 APT로 공격은 지능화되고 장기화되었습니다. 현재 우리는 AI의 대중화로 인해 공격의 자동화와 다양성이 급격히 확대되는 변곡점에 서 있으며, 미래 보안 전략은 더욱 지능적이고 예측적인 체계를 필요로 합니다.

1.3 Cyber보안의 주요 연대기

1.3.1 사건으로 보는 보안의 역사

사이버 보안은 자연과학과 같이 불변의 법칙을 따르는 학문이 아니라, 인간이 저지른 수많은 사건들의 축적으로 발전해온 영역입니다. 인간은 실제 사건들을 통해 공격자의 전략, 조직의 취약점, 대응 실패 등에 대한 교훈을 얻었으며, 보안의 진보는 언제나 사건 이후에 찾아왔습니다.

※ 주요 사이버 보안 사고 사례

• 2013 Target 해킹

o 홀리데이 쇼핑 시즌에 4천만 명의 신용카드 정보와 7천만 명의 개인정보가 유출되면서 벌어진 크리스마스 쇼핑 포기 사태

• 2017 Equifax 사건

o 미국 인구 절반에 해당하는 1억 4천 7백만 명의 사회보장번호, 생년월일, 주소 등 핵심 신원정보 유출로 인한 전국적 신원도용 위험 노출

• 2021 SolarWinds 공격

o 신뢰받는 네트워크 관리 소프트웨어를 통해 미국 재무부, 국토안보부 등 9개 연방정부 기관과 기업들이 동시에 뚫려서 국가 기밀정보까지 유출

• 2023 MOVEit 사건

o 전 세계 2,700여 개 조직이 사용하던 파일전송 시스템이 한 번에 뚫려서 BBC, 에어버스, 존스홉킨스 대학 등의 기밀문서들이 모두 해킹

1.3.2 1960년대~1970년대

1960~1970년대는 사이버 보안이 막 태동하던 시기입니다. 전화 프리킹을 비롯한 최초의 해킹 사건들이 발생하며 해커 문화가 형성되었고, 존 드레이퍼의 ‘캡틴 크런치’ 사건과 로버트 모리스의 벨 연구소 침입이 이를 상징하는 사례였습니다. 한편 이러한 사건들은 보안 필요성을 자극하며 암호화 연구의 본격적인 시작으로 이어졌습니다. 그 결과 DES와 디피-헬먼, RSA 알고리즘이 차례로 등장하며 오늘날 공개키 암호화의 기초가 마련되었습니다.

※ 캡틴 크런치의 전설 (1971년)

• 존 드레이퍼가 시리얼 박스에서 나온 장난감 휘슬로 전화 시스템을 해킹한 사건은 해커 역사상 가장 유명한 일화 중 하나입니다. 이 휘슬이 정확히 2600Hz 주파수를 발생시켰는데, 이는 당시 AT&T 전화 시스템의 제어 신호와 같은 주파수였습니다. 드레이퍼는 이를 이용해 무료로 장거리 전화를 걸 수 있었고, 심지어 백악관에 전화를 걸어 닉슨 대통령과 통화를 시도하기도 했습니다. 이 사건으로 "캡틴 크런치"라는 별명을 얻었고, 후에 스티브 잡스와 워즈니악에게 영감을 주어 애플의 첫 번째 제품인 "블루 박스"를 만들게 했습니다.

1.3.2.1 용어집 #1

① Phone Phreaking

o 1960년대 MIT에서 시작된, 전화 시스템을 대상으로 한 해킹의 시초

o 전화망이 신호를 주고받는 체계를 음성 주파수 톤으로 속여 시스템에 침입하는 방식

o 훗날 네트워크 해킹의 원형이자, 해커 문화의 기초가 된 역사적 사건으로 평가

② Captain Crunch

o ‘캡틴 크런치’라는 별명을 가진 존 드레이퍼가, 시리얼 상자에 들어 있던 호루라기 소리(2600Hz)가 전화 회사 시스템을 오작동하게 만든다는 사실을 우연히 발견하면서 탄생한 해킹 사례

o “예상치 못한 곳에서 오는 위협”을 잘 보여주는 대표적 일화

③ DES (Data Encryption Standard)

o 1970년대 미국 정부가 개발하여 최초로 도입한 표준 암호화 기술

o 도입 당시에는 강력한 보안 수단이었으나, 컴퓨터 성능의 발전으로 점차 취약해지면서 몰락

o “완벽한 보안은 존재하지 않는다”는 사이버보안의 기본 철학을 보여주는 사례

④ Diffie-Hellman

o 1976년에 공개된 최초의 공개키 암호화 기초 알고리즘

o 처음 만나는 두 사람이 안전하게 ‘비밀 키’를 공유할 수 있는 방법을 제시하여, 오늘날 인터넷 보안 통신(SSL, TLS 등)의 근본 원리로 자리잡음

⑤ RSA 암호화

o 1977년 세 명의 수학자가 개발한 대표적인 공개키 암호화 방식

o 이를 통해 누구나 안전하게 암호화된 정보를 교환할 수 있게 되었으며, 현재까지도 인터넷 보안의 핵심 기술로 쓰이고 있음

o 양자컴퓨터의 등장으로 위협받고 있지만, 여전히 현대 보안 체계의 근간

1.3.3 1980년대

1980년대는 개인용 컴퓨터가 본격적으로 확산되며, 사이버보안의 새로운 국면이 열리던 시기였습니다. 최초의 PC 바이러스인 Elk Cloner는 단순한 장난에서 비롯되었지만, 악성코드의 전파력과 파급력을 세상에 처음으로 각인시켰습니다. 이어 파키스탄의 알비 형제가 만든 Brain 바이러스는 저작권 보호를 위한 의도와 달리 전 세계에 확산되며 바이러스가 가진 통제 불가능성을 보여주었습니다. 1988년의 모리스 웜 사건은 인터넷 자체를 마비시키며 사이버보안의 중대한 분기점을 형성하였습니다. 이러한 사건들 이후 최초의 상용 안티바이러스가 등장하고, CERT가 설립되며, 방화벽 개념이 도입되는 등 대응 체계가 비로소 태동하기 시작했습니다.

※ 1980년대 PC 바이러스 사례

• Elk Cloner의 탄생 (1982년):

15살 고등학생 리치 스크렌타(Rich Skrenta)가 장난으로 만든 최초의 PC 바이러스입니다. 애플 II 컴퓨터의 플로피 디스크를 통해 감염되었고, 50번째 부팅 시마다 다음과 같은 시를 화면에 표시했습니다: "Elk Cloner: The program with a personality / It will get on all your disks / It will infiltrate your chips / Yes, it's Cloner!" 스크렌타는 친구들이 자꾸 불법 복제 게임을 빌려가는 것에 짜증이 나서 만들었다고 합니다. 악의적인 목적이 아니었음에도 불구하고, 이는 컴퓨터 바이러스의 개념을 세상에 처음 알린 사건이었습니다.

• Brain 바이러스의 아이러니 (1986년):

파키스탄 라호르의 형제 바시트 파루크 알비(Basit Farooq Alvi)와 아마드 알비(Amjad Alvi)가 만든 최초의 부트 섹터 바이러스입니다. 놀라운 점은 이들이 실제로는 컴퓨터 가게 사장들이었고, 자신들의 의료 소프트웨어가 불법 복제되는 것을 막기 위해 만들었다는 것입니다. 바이러스에는 그들의 실제 이름, 주소, 전화번호가 들어있었고, "Brain Computer Services"라는 메시지도 포함되어 있었습니다. 그들은 자신들이 만든 것이 전 세계로 퍼질 줄 몰랐다고 나중에 인터뷰에서 말했습니다.

• 모리스 웜의 교훈 (1988년):

코넬 대학교 대학원생 로버트 타판 모리스가 만든 최초의 인터넷 웜은 사이버보안 역사의 분기점이 되었습니다. 모리스는 단순히 인터넷의 크기를 측정하려는 실험적 목적으로 웜을 만들었지만, 프로그래밍 오류로 인해 무한 복제되어 인터넷의 10%를 마비시켰습니다. 이 사건으로 그는 최초로 컴퓨터 범죄법에 의해 기소된 사람이 되었고, 40만 달러의 벌금과 400시간의 사회봉사를 받았습니다.

1.3.3.1 용어집 #2

① Elk Cloner

o 1982년, 15세 고등학생 리처드 스크렌타(Richard Skrenta)가 Apple II용 플로피 디스크로 만든 세계 최초의 PC 바이러스입니다.

o 처음에는 장난 목적의 악성 코드였으나, 사용자의 시스템에 의도치 않게 퍼져나가며 “컴퓨터도 생물학적 바이러스처럼 감염될 수 있다”는 사실을 대중에게 각인시켰습니다.

o 이 사건은 이후 수많은 복제·확산형 악성 프로그램의 원형이 되었습니다.

② Brain 바이러스

o 1986년 파키스탄의 두 형제(바시트와 아므자드)가 개발한 최초의 PC 부트 섹터 바이러스입니다.

o 감염된 디스크를 통해 퍼져나가며, 바이러스 제작자의 이름과 연락처까지 코드에 남겨져 있었습니다.

상업적, 악의적 목적보다는 실험적 성격이 강했지만, “부트 섹터 감염”이라는 새로운 방식의 위협을 열며 이후 수많은 변종 바이러스의 출발점이 되었습니다.

1.3.4 1990년대

1990년대는 인터넷이 대중화되며 사이버 위협이 본격적으로 온라인으로 확산되었습니다. 1994년에는 최초의 대규모 신용카드 정보 유출 사건이 발생하였고, 1995년 케빈 미트닉 사건은 사회공학과 시스템 해킹의 결합으로 FBI가 최고 수배자를 지정하는 사태로 이어졌습니다. 1996년에는 최초의 웹사이트 변조 사건들이 보고되며 웹 자체가 공격의 표면으로 부상하였고, 1999년 멜리사 바이러스는 이메일을 통한 대규모 전파를 보여주며 기업 네트워크를 마비시켰습니다. 한편 이 시기에는 PGP의 공개를 통한 개인 암호화 도구의 대중화, SSL의 개발로 인한 웹 보안의 기반 확립, 침입탐지시스템의 상용화, PKI 표준화가 잇따라 등장하며 보안산업이 본격적으로 성장하였습니다. 1990년대는 인터넷의 대중화와 함께 바이러스와 해킹이 온라인으로 확산되며 대규모 피해가 현실화된 시기이며, 동시에 암호화·네트워크 보안·침입탐지 등 현대 보안 산업의 토대가 구축된 시기입니다.

※ 케빈 미트닉의 전설 (1995년)

"세계에서 가장 유명한 해커" 케빈 미트닉의 체포는 사이버보안 역사상 가장 극적인 사건 중 하나입니다. FBI가 그를 "가장 위험한 컴퓨터 범죄자"라고 부르며 2년 반 동안 추적했습니다. 미트닉은 소셜 엔지니어링의 대가로, 기술적 해킹보다는 사람들을 속여서 정보를 얻는 데 뛰어났습니다. 예를 들어, 전화회사 직원을 가장해서 "시스템 점검 중이니 비밀번호를 알려달라"고 요청하는 식이었습니다. 그가 체포되었을 때 판사는 그를 "전화 한 통으로 핵미사일을 발사할 수 있는 사람"이라고 묘사했지만, 실제로는 그런 능력이 없었습니다. 출소 후 그는 보안 컨설턴트로 변신하여 현재까지 활동하고 있습니다.

※ 보안 기술 키워드

• SSL/TLS (보안 소켓 계층)

웹사이트와 사용자 간의 통신을 암호화하는 기술입니다. 웹 주소가 'https://'로 시작하면 이 기술이 적용된 것입니다. 온라인 쇼핑이나 인터넷 뱅킹을 안전하게 할 수 있는 것은 이 기술 덕분입니다. 현재는 거의 모든 웹사이트에서 기본적으로 사용되고 있으며, 사용하지 않으면 브라우저에서 '안전하지 않음' 경고를 표시합니다.

• PKI (Public Key Infrastructure)

디지털 인증서를 통해 온라인에서 신원을 확인하는 체계입니다. 현실에서 신분증으로 본인 확인을 하는 것처럼, 디지털 세상에서는 디지털 인증서가 그 역할을 합니다. 전자서명, 온라인 계약, 정부 전자서비스 등에서 광범위하게 사용됩니다. 최근에는 블록체인 기술과도 연계되어 새로운 형태로 발전하고 있습니다.

1.3.4.1 용어집 #3

① 케빈 미트닉

o 1990년대 FBI의 최고 수배자였던 해커이자, 사회공학적 기법을 활용한 보안 침해의 상징

o 기술적 해킹보다 심리적 속임수에 기반한 공격 방식으로 악명을 떨친 인물

o 체포 이후 보안 컨설턴트로 전향하여 “보안의 가장 취약한 고리는 인간”임을 증명한 사례

② Melissa 바이러스

o 1999년 등장한 인터넷 시대 최초의 대규모 이메일 기반 바이러스

o MS Word 문서 파일을 매개로 확산된 사례

o 이메일 주소록을 자동 활용하여 전파된, 현대형 바이러스의 원형

③ SSL (Secure Sockets Layer)

o 1995년 넷스케이프가 개발한 웹 보안 통신 프로토콜

o HTTP 통신에 인증과 암호화를 동시에 적용한 기술

o 오늘날 TLS로 발전하여 모든 웹사이트 보안의 핵심 기반 요소

④ CIA 웹사이트 변조

o 1996년 발생한 최초의 상징적 웹사이트 변조 사건

o CIA 홈페이지가 “Central Stupidity Agency”로 바뀐 해킹 사례

o 웹 취약성과 공개 망신을 노린 새로운 공격 동기의 출현

⑤ PGP (Pretty Good Privacy)

o 1991년 필 짐머만이 개발한 개인용 암호화 도구

o 일반인도 강력한 암호화를 사용할 수 있게 만든 암호화 기술의 대중화 계기

o 정부 규제와 충돌하며 촉발된 개인 프라이버시 보호 논쟁

1.3.5 2000년대

2000년대는 사이버 범죄가 조직화되고 고도화되면서, 공격의 양상과 피해 규모가 전례 없는 수준으로 확대된 시기였습니다. 2000년 I LOVE YOU 바이러스는 이메일을 통해 전 세계에 확산되며 수십억 달러의 피해를 입혔고, 2001년 Code Red 웜은 백악관 웹사이트까지 공격 대상으로 삼으며 글로벌 위협의 현실을 드러냈습니다. 이어 2003년 SQL Slammer 웜은 단 10분 만에 전 세계로 확산되며 인터넷을 마비시켰고, 2004년 MyDoom 웜은 당시 가장 빠른 속도로 확산되며 파괴력을 증명하였습니다. 2008년 Conficker 웜은 1,500만 대 이상의 컴퓨터를 감염시켜 대규모 봇넷의 출현을 알렸습니다. 이러한 위협의 진화에 맞서 보안 기술도 체계적으로 발전하였습니다. 침입방지시스템의 도입, 통합보안관제 솔루션의 개발, 웹 애플리케이션 방화벽의 상용화, 데이터 손실 방지 기술의 도입은 보안이 단순 차단을 넘어 다계층·통합적 구조로 고도화되었음을 보여줍니다.

※ SQL 슬래머의 번개 속도 (2003년)

• 이 웜은 사이버보안 역사상 가장 빠른 확산 속도를 기록했습니다. 단 10분 만에 전 세계 75,000대의 서버에 감염되었고, 30분 만에 확산 가능한 거의 모든 서버에 감염되었습니다. 한국에서는 인터넷이 몇 시간 동안 마비되었고, 은행 ATM, 911 응급전화 시스템까지 영향을 받았습니다.

※ 컨피커의 전 세계 지배 (2008년)

• 컨피커 웜은 사상 최대 규모의 봇넷을 구축했습니다. 1,500만 대 이상의 컴퓨터를 감염시켰고, 전 세계 정부 기관, 병원, 군사 시설까지 영향을 미쳤습니다. 영국 해군의 군함과 프랑스 공군 기지도 감염되었습니다. 이 웜은 너무 정교해서 마이크로소프트가 25만 달러의 현상금

※ 차세대 보안 기술

• IDS/IPS (침입 탐지/방지 시스템)

o IDS는 네트워크나 시스템에 침입이 있었는지 감시하는 기술이고, IPS는 한 발 더 나아가침입을 실시간으로 차단하는 기술입니다.

• UTM (통합보안관리)

o 방화벽, 바이러스 차단, 침입 방지 등 여러 보안 기능을 하나의 장비에서 통합 관리하는 솔루션입니다. 과거에는 각각 별도의 장비가 필요했지만, 관리의 복잡성과 비용 문제를 해결하기 위해 개발되었습니다. 중소기업에서 특히 선호하는 방식입니다.

• WAF (웹 애플리케이션 방화벽)

o 웹사이트를 겨냥한 공격을 차단하는 전문 보안 장비입니다. 일반 방화벽이 네트워크 레벨에서 보호한다면, WAF는 웹 애플리케이션 레벨에서 보호합니다. SQL 인젝션, XSS 공격 등 웹사이트 특유의 공격을 막는 데 특화되어 있습니다. 온라인 서비스가 증가하면서 필수적인 보안 요소가 되었습니다.

• DLP (데이터 손실 방지)

o 중요한 데이터가 외부로 유출되는 것을 방지하는 기술입니다. 직원이 실수로 또는 의도적으로 기밀 정보를 외부에 전송하는 것을 탐지하고 차단합니다. 이메일, USB, 클라우드 서비스 등 다양한 경로를 모니터링합니다. 개인정보보호법이 강화되면서 기업들이 의무적으로 도입해야 하는 기술이 되었습니다.

1.3.5.1 용어집 #4

① I LOVE YOU 바이러스

o 2000년 전 세계 이메일을 통해 확산된 바이러스 à 수십억 달러 규모 피해 사례

o “사랑 고백”이라는 감정적 요소를 이용한 사회공학적 기법의 전형

o 현대에도 사용되는 사회공학적 공격 기법의 대표 사례

② Conficker 웜

o 2008년 1,500만 대 이상을 감염시킨 대규모 봇넷 구축 웜

o P2P 기술을 이용해 중앙 서버 없이도 업데이트와 명령 전달이 가능한 구조

o 조직화된 사이버 범죄의 새로운 비즈니스 모델 사례

③ DLP (Data Loss Prevention)

o 2007년 도입된 데이터 유출 방지 기술

o 이메일, USB, 출력물 등 다양한 경로를 모니터링하는 보안 체계

o 개인정보보호법 강화와 함께 기업 필수 보안 기술로 자리잡은 솔루션

④ SQL Slammer 웜

o 2003년 단 10분 만에 전 세계로 확산된 초고속 웜

o MS SQL Server 취약점을 악용한 최초의 대규모 DB 공격 사례

o 인터넷 인프라 마비를 일으킨 사건, 패치 관리의 중요성을 보여준 사건

⑤ UTM (통합보안관리)

o 2003년 등장한 보안 기능 통합 솔루션

o 방화벽, 바이러스 차단, 침입 방지 기능을 단일 장비에서 처리하는 기술

o 복잡성과 비용 문제를 해결한 중소기업 보안의 현실적 대안

1.3.6 2010년대

2010년대는 사이버 위협이 범죄의 차원을 넘어, 국가 간 경쟁의 수단으로 자리매김한 시기였습니다. 스턱스넷으로 대표되는 공격은 물리적 시설 파괴 가능성을 입증하였고, 소니 픽처스 해킹과 선거 개입 의혹은 지정학적 갈등이 기업과 사회 전반에 직접적 영향을 미침을 보여주었습니다. 같은 시기 방어 측면에서는 샌드박스와 SIEM이 가시성과 분석 역량을 높였고, 제로 트러스트 모델은 내부를 포함한 전 구간 무신뢰 보안 원칙을 정립하였습니다. 더 나아가 인공지능 기반 탐지와 SOAR를 통한 대응 자동화는 평균 대응 시간을 단축하며 운영 효율을 비약적으로 향상시켰습니다.

※ 스턱스넷: 사이버 무기의 시대 (2010년)

• 스턱스넷은 사이버보안 역사를 바꾼 가장 중요한 사건 중 하나입니다. 미국과 이스라엘이 공동으로 개발한 것으로 추정되는 이 악성코드는 이란의 나탄즈 핵시설에 있는 우라늄 농축 원심분리기를 파괴하는 것이 목적이었습니다. 놀라운 점은 이 악성코드가 단순히 데이터를 파괴하는 것이 아니라 물리적 장비를 실제로 파괴했다는 것입니다. 원심분리기의 속도를 비정상적으로 높였다가 낮추기를 반복하여 기계를 고장내면서도, 관제실의 모니터에는 정상적인 수치가 표시되도록 했습니다. 이는 사이버 공격이 물리적 세계에 직접적인 영향을 미칠 수 있음을 보여준 첫 번째 사례였습니다.

※ 스노든의 폭로 (2013년)

• NSA 계약직 직원이었던 에드워드 스노든이 미국 정부의 대규모 감시 프로그램을 폭로한 사건은 사이버보안과 개인정보보호에 대한 전 세계적인 논의를 불러일으켰습니다. PRISM 프로그램을 통해 구글, 페이스북, 애플 등 주요 IT 기업들이 정부에 사용자 데이터를 제공하고 있다는 사실이 밝혀졌습니다.

※ SIEM (보안 정보 통합 관리)

• 기업 내 모든 보안 장비와 시스템에서 발생하는 로그와 이벤트를 한 곳에서 수집, 분석하는 플랫폼입니다. 각각의 보안 장비는 개별적으로는 문제없어 보이지만, 전체적으로 보면 공격 패턴이 발견될 수 있습니다. SIEM은 이런 '숨겨진 위협'을 찾아내는 역할을 합니다. 최근에는 AI 기술을 접목해서 더욱 정확한 분석이 가능해졌습니다.

※ SOAR (보안 오케스트레이션 및 자동화)

• 보안 사고가 발생했을 때의 대응 과정을 자동화하는 기술입니다. 과거에는 보안 전문가가 수동으로 대응했지만, 공격의 속도와 복잡성이 증가하면서 자동화가 필수가 되었습니다. 위협을 탐지하면 자동으로 관련 시스템을 격리하고, 담당자에게 알림을 보내고, 대응 절차를 실행합니다. 인간의 판단력과 기계의 속도를 결합한 해결책입니다.

1.3.6.1 용어집 #5

① 스턱스넷 (Stuxnet)

o 2010년 발견된 최초의 사이버 무기, 이란 핵시설을 겨냥한 공격 사례

o 산업 제어 시스템(SCADA)을 직접 겨냥하여 원심분리기를 파괴한 웜

o 사이버 공간과 물리적 세계의 경계를 허물며 등장한 새로운 전쟁 형태

② WannaCry 랜섬웨어

o 2017년 전 세계 30만 대를 감염시킨 대규모 랜섬웨어 공격

o NSA 해킹 도구 유출을 통해 Windows 취약점을 대량 악용한 사례

o 병원과 철도 등 사회 인프라를 마비시키며 개막된 랜섬웨어 시대

③ SIEM

o 보안 정보를 통합 관리하는 플랫폼으로, 2012년 이후 본격적인 고도화 시작

o 모든 보안 로그를 수집하고 분석하여 공격자 행위를 탐지하는 체계

o 빅데이터와 AI 기술을 접목해 지능형 위협 분석이 가능한 시스템

④ APT (Advanced Persistent Threat)

o 장기간에 걸쳐 특정 조직이나 개인을 집요하게 겨냥하는 고도화된 공격 형태

o 뉴스 기사 변조나 임원 대상 스피어피싱 등을 통한 정보 수집 방식

o 국가 지원을 받는 해커 그룹이 주도한 새로운 공격 패러다임

⑤ Zero Trust (제로 트러스트)

o 2014년 제시된 보안 모델로 “절대 신뢰하지 말고, 항상 검증하라”는 원칙에 기반

o 내부 네트워크조차 안전하지 않다는 가정 아래 수립된 보안 체계

o 모든 접근을 지속적으로 검증하는 새로운 보안 철학

1.3.7 2020년대

2020년대에 들어서면서 사이버 위협은 더욱 보편화되고 대중화되었습니다. 코로나19 팬데믹 시기에는 불안 심리를 노린 피싱과 악성코드가 폭발적으로 증가하였고, 콜로니얼 파이프라인 사건은 국가 기반시설이 직접적으로 마비될 수 있음을 보여주었습니다. 러시아와 우크라이나 전쟁에서는 사이버전이 군사 작전과 결합하여 본격화되었으며, 최근에는 ChatGPT와 같은 생성형 인공지능이 공격 기법의 새로운 도구로 활용되기 시작했습니다. 이러한 위협에 대응하기 위해 보안 기술 역시 빠르게 진화하였습니다. 클라우드 보안 솔루션이 급성장하고, 양자 암호 연구가 가속화되었으며, XDR을 통한 통합 대응이 확산되었습니다. 나아가 인공지능 기반 탐지 기술은 위협의 속도에 맞서 보안 운영을 자동화하는 핵심 역할을 담당하게 되었습니다. 결국 2020년대는 사이버 보안이 AI와 함께 공격과 방어 양 측면에서 동시에 진화한 시대라 할 수 있습니다.

※ 콜로니얼 파이프라인의 마비 (2021년)

• 러시아 해커 그룹 "다크사이드"가 미국 최대 송유관 업체인 콜로니얼 파이프라인을 랜섬웨어로 공격해 6일간 운영을 중단시킨 사건입니다. 이로 인해 미국 동부 지역에 연료 공급 부족 사태가 발생했고, 주유소마다 긴 줄이 생겼습니다. 회사는 결국 440만 달러의 몸값을 지불했지만, FBI가 나중에 일부를 회수했습니다.

※ 보안 기술 키워드

• XDR (확장 탐지 및 대응)

o 단순히 네트워크만이 아니라 엔드포인트(PC, 서버), 클라우드, 이메일 등 모든 영역에서 위협을 탐지하고 대응하는 통합 플랫폼입니다. 현대의 사이버 공격은 여러 경로를 동시에 이용하기 때문에, 부분적인 대응으로는 한계가 있습니다. XDR은 이런 복합적 공격에 대응하기 위한 차세대 보안 기술입니다.

• APT (지속적 고도 위협)

o 일반적인 해킹과 달리 장기간에 걸쳐 은밀하게 진행되는 고도화된 공격입니다. 특정 기업이나 국가를 목표로 삼아 몇 달, 몇 년에 걸쳐 시스템에 잠입해서 정보를 빼내거나 시스템을 마비시킵니다. 국가 차원의 지원을 받는 해커 그룹이 주로 수행합니다. 2010년 이란 핵시설을 공격한 스턱스넷이 대표적 사례입니다.

• State Actor (국가 차원 공격자)

o 국가 정부의 지원을 받아 사이버 공격을 수행하는 조직이나 개인입니다. 단순한 금전적 이익이 아니라 정치적, 군사적 목적으로 공격합니다. 전통적인 전쟁과 달리 물리적 피해 없이도 상대국에 큰 타격을 줄 수 있어서 새로운 형태의 전쟁으로 인식되고 있습니다. 사이버 공간에서의 국제법과 대응 체계가 중요한 이슈가 되었습니다.

• Supply Chain Attack (공급망 공격)

o 직접 목표를 공격하기 어려울 때, 목표가 사용하는 소프트웨어나 서비스 제공업체를 먼저 해킹하는 방식입니다. 2020년 SolarWinds 사건이 대표적 사례로, 네트워크 관리 소프트웨어에 악성코드를 심어서 수많은 기업과 정부기관이 동시에 피해를 입었습니다. 현대 사회의 상호연결성이 오히려 취약점이 될 수 있음을 보여준 사례입니다.

• Double Extortion (이중 갈취)

o 랜섬웨어 공격의 진화된 형태로, 데이터를 암호화할 뿐만 아니라 미리 복사해둔 다음 "돈을 주지 않으면 데이터를 공개하겠다"고 협박하는 방식입니다. 백업이 있어도 데이터 유출 위험 때문에 돈을 지불할 수밖에 없게 만드는 악랄한 기법입니다. 개인정보보호 규제가 강화되면서 더욱 효과적인 협박 수단이 되었습니다.

1.3.7.1 용어집 #6

① COVID-19 관련 사이버 위협

o 2020년 팬데믹의 혼란을 틈탄 피싱 메일과 공급망 교란 사례

o 재택근무 확산으로 인해 무너진 기업 보안 경계

o 사회적 불안과 혼란을 악용한 인간 중심 공격의 전형

② ChatGPT 기반 사이버 공격

o 2023년 생성형 AI를 활용한 새로운 공격 기법의 등장

o 정교하게 작성된 피싱 메일과 자동 생성된 악성코드, 소셜 엔지니어링 기법

o AI 기술을 공격과 방어에 동시에 활용하는 새로운 국면

③ 클라우드 보안

o 2020년 디지털 전환 가속화와 함께 대두된 클라우드 보안 과제

o CSPM, CASB, CWP 등 클라우드 네이티브 보안 기술의 부상

o 하이브리드 환경에서 일관된 보안 정책을 적용해야 하는 필요성

④ Colonial Pipeline 공격

o 2021년 미국 최대 송유관 시설을 마비시킨 랜섬웨어 공격

o DarkSide 그룹의 서비스형 랜섬웨어(RaaS) 모델을 활용한 사례

o 랜섬웨어가 국가 기반 시설 위기로 확산된 대표적 사건

⑤ XDR (확장 탐지 및 대응)

o 2021년 이후 주목받은 네트워크·엔드포인트·클라우드 통합 보안 체계

o 여러 영역에서 발생하는 보안 경고를 통합적으로 대응하는 접근 방식

o AI 기반 상관관계 분석을 통한 숨겨진 위협 패턴 탐지